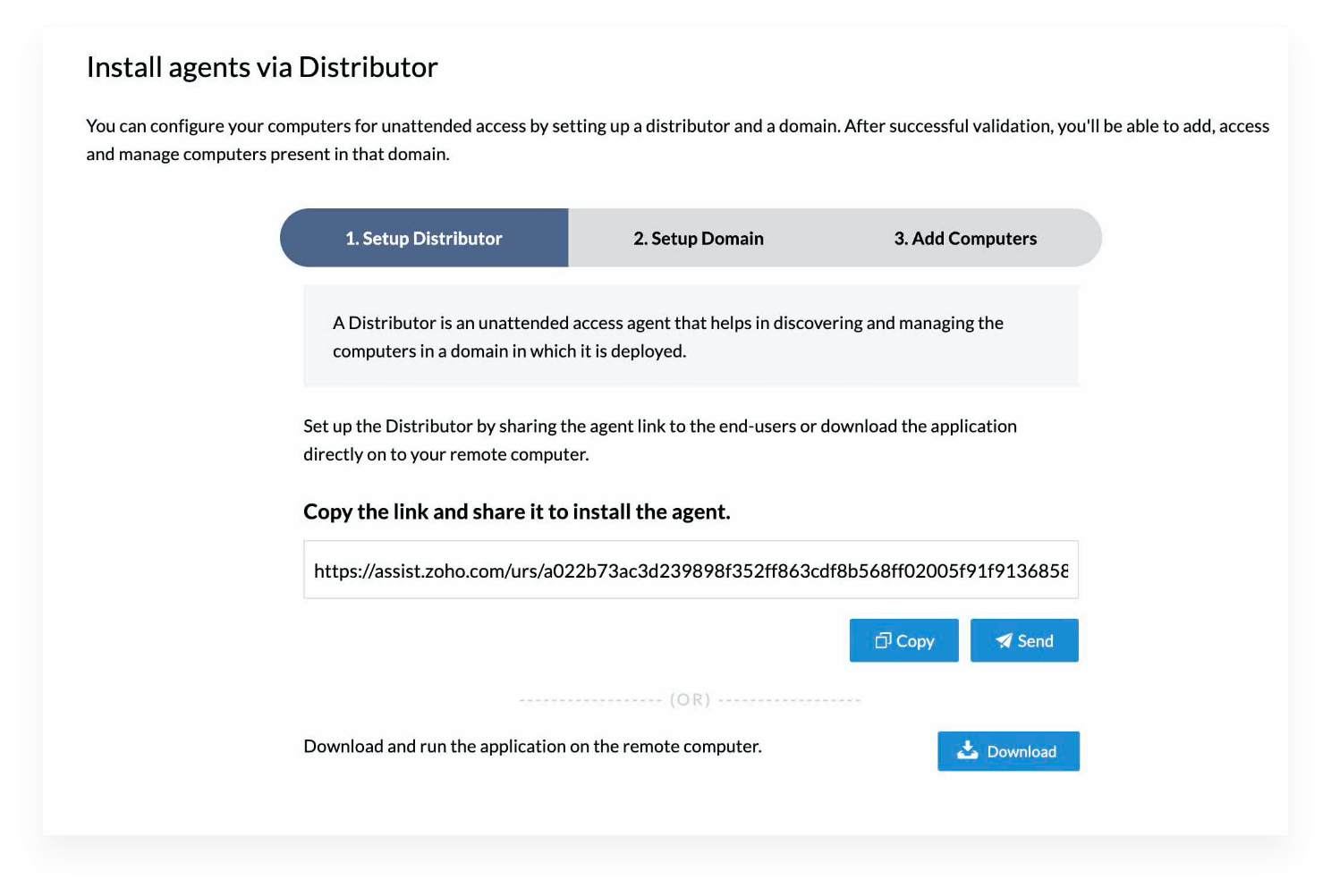

Massenbereitstellung leicht gemacht.

Konfigurieren Sie den unbeaufsichtigten Remote-Zugriff für eine große Gruppe von Geräten mithilfe des globalen Bereitstellungsprozesses von Zoho Assist. Sie können den unbeaufsichtigten Remote-Agenten mit dem Distributor- oder Start-Skript auf Ihren Remote-Geräten installieren. Mehr dazu.

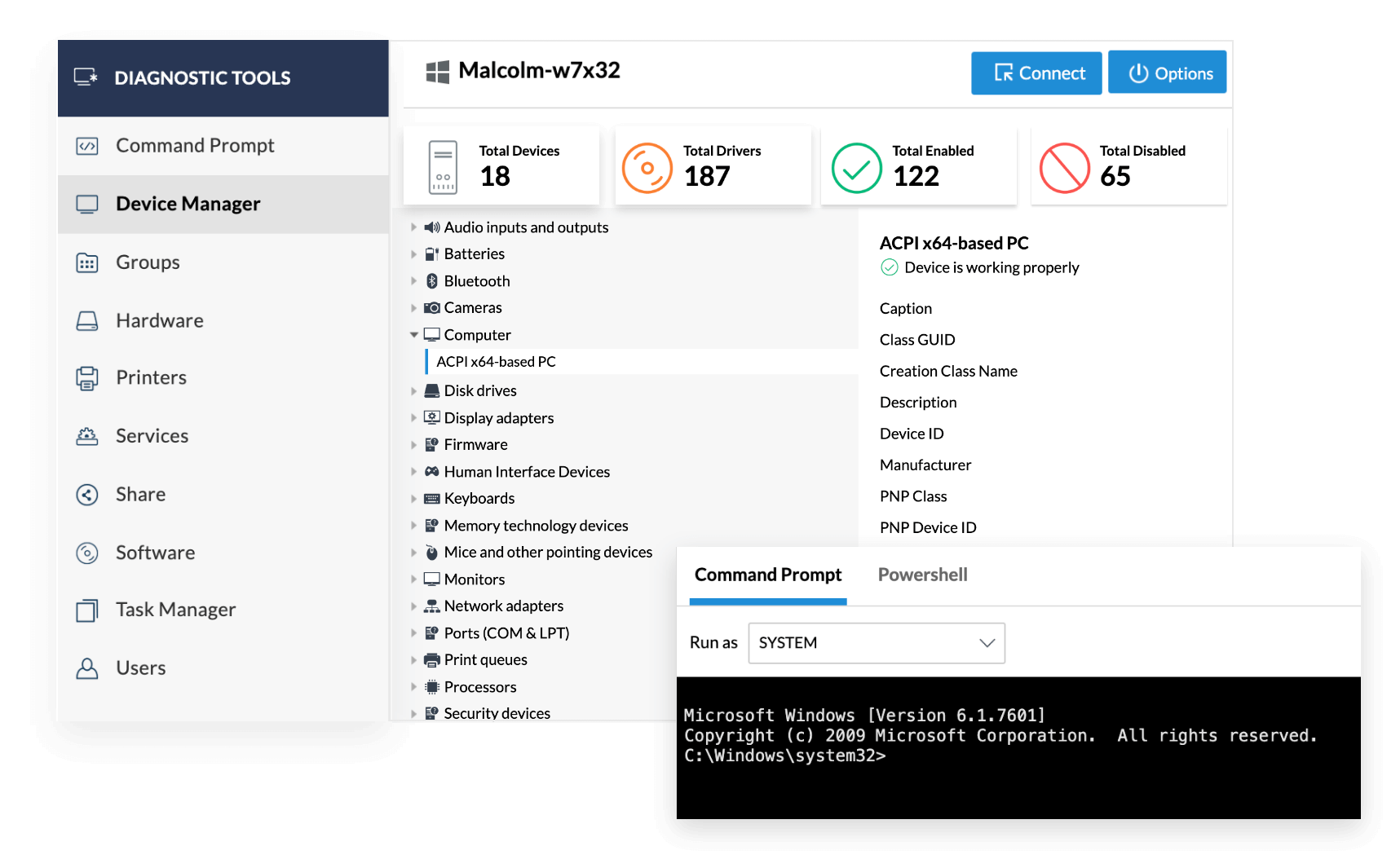

Diagnosewerkzeuge

Führen Sie mit der Remote-Desktopsoftware Zoho Assist systemeigene Diagnosevorgänge durch, z. B. das Anzeigen aktiver Aufgaben mit dem Task-Manager, das Öffnen der Eingabeaufforderung und die Analyse des Status von Gruppen, Hardware, Druckern, Diensten, Software und Benutzern, die den einzelnen Computern zugeordnet sind.

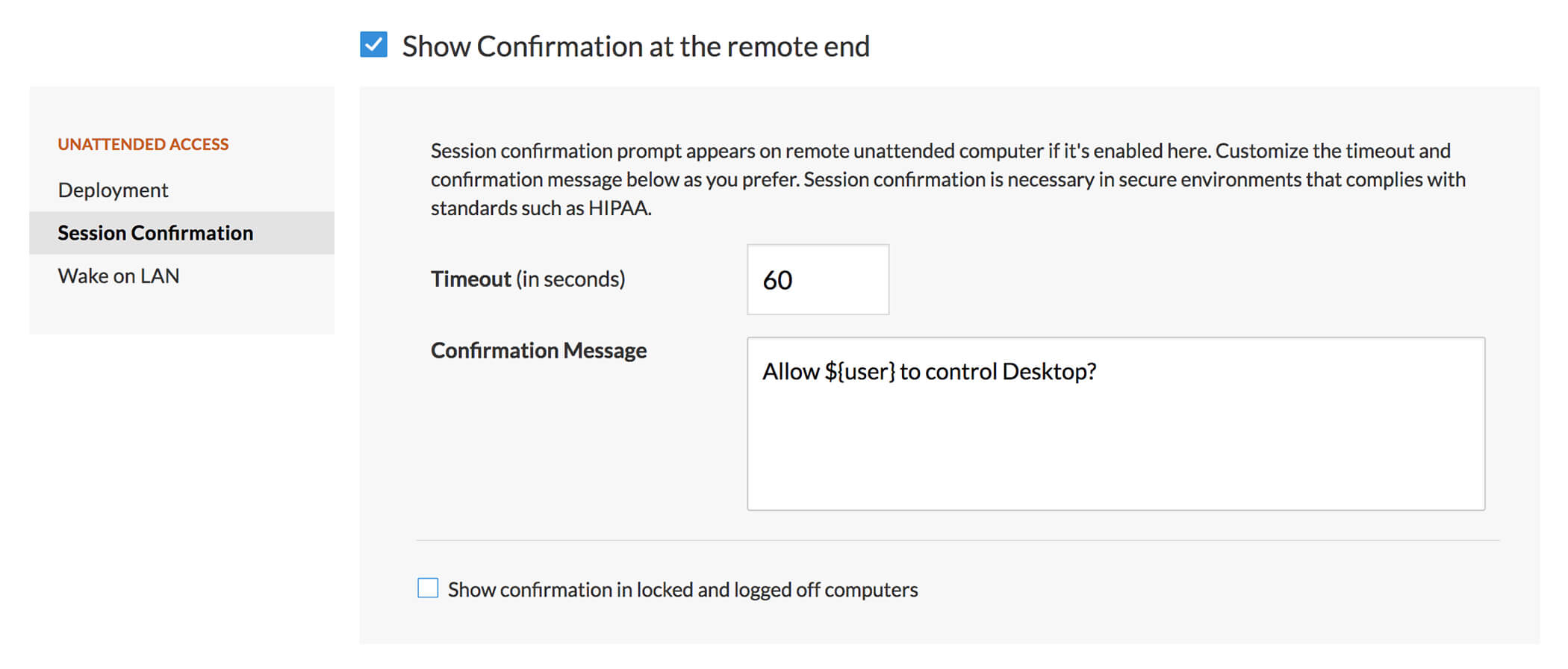

Genehmigungsbasierter unbeaufsichtigter Fernzugriff mit Sitzungsbestätigung.

Der Schutz der Privatsphäre von Benutzern ist ein wichtiger Aspekt, wenn es darum geht, HIPAA-konform zu werden. Ermöglichen Sie Ihren Kunden mit der Sitzungsbestätigung, über das Remote-Supporttool für IT unbeaufsichtigte Remote-Supportsitzungen zu initiieren. Sie können sogar das Zeitlimit und die Bestätigungsnachricht anpassen.

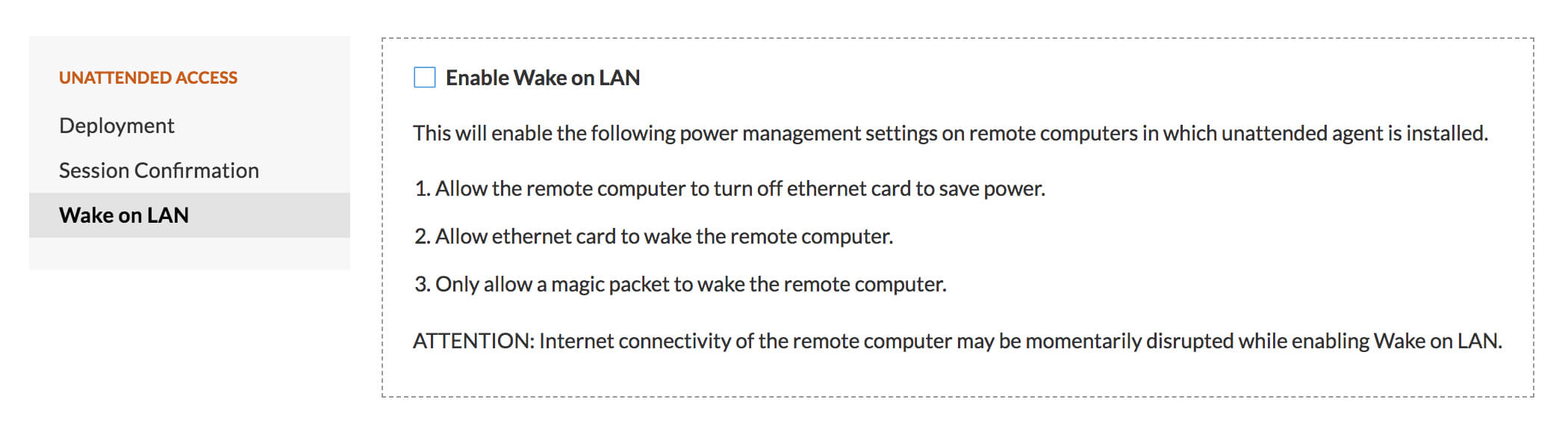

Wake on LAN

Haben Sie Probleme beim Zugriff auf Offline-Computer? Mit Wake on LAN können Sie Computer mit nur einem Klick im Standby- oder ausgeschalteten Zustand einschalten. Die Wake on LAN-Funktion hilft Ihnen dabei, Computer zu erreichen, die sonst nicht erreichbar sind. Mehr dazu.

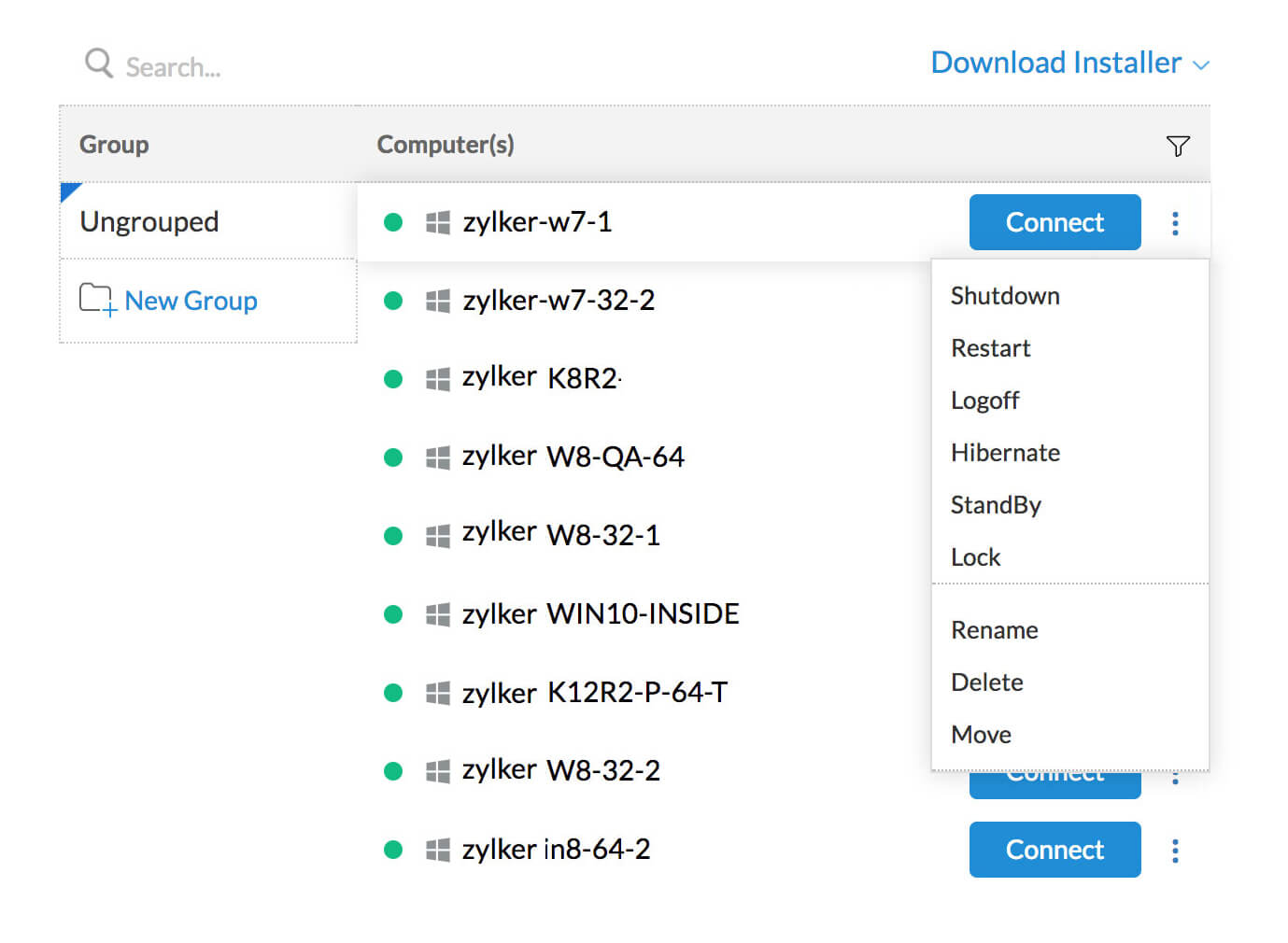

Herunterfahren, Neustart und mehr per Remotezugriff

Müssen Sie jedes Mal eine Sitzung starten, wenn Sie einen Remote-Desktop-PC ausschalten möchten? Mit Remote-Energieoptionen können Sie Leistungsaktionen wie Herunterfahren, Neustart, Abmelden, Sperren, Ruhezustand oder Standby ausführen, ohne überhaupt auf einen unbeaufsichtigten Desktop zuzugreifen.

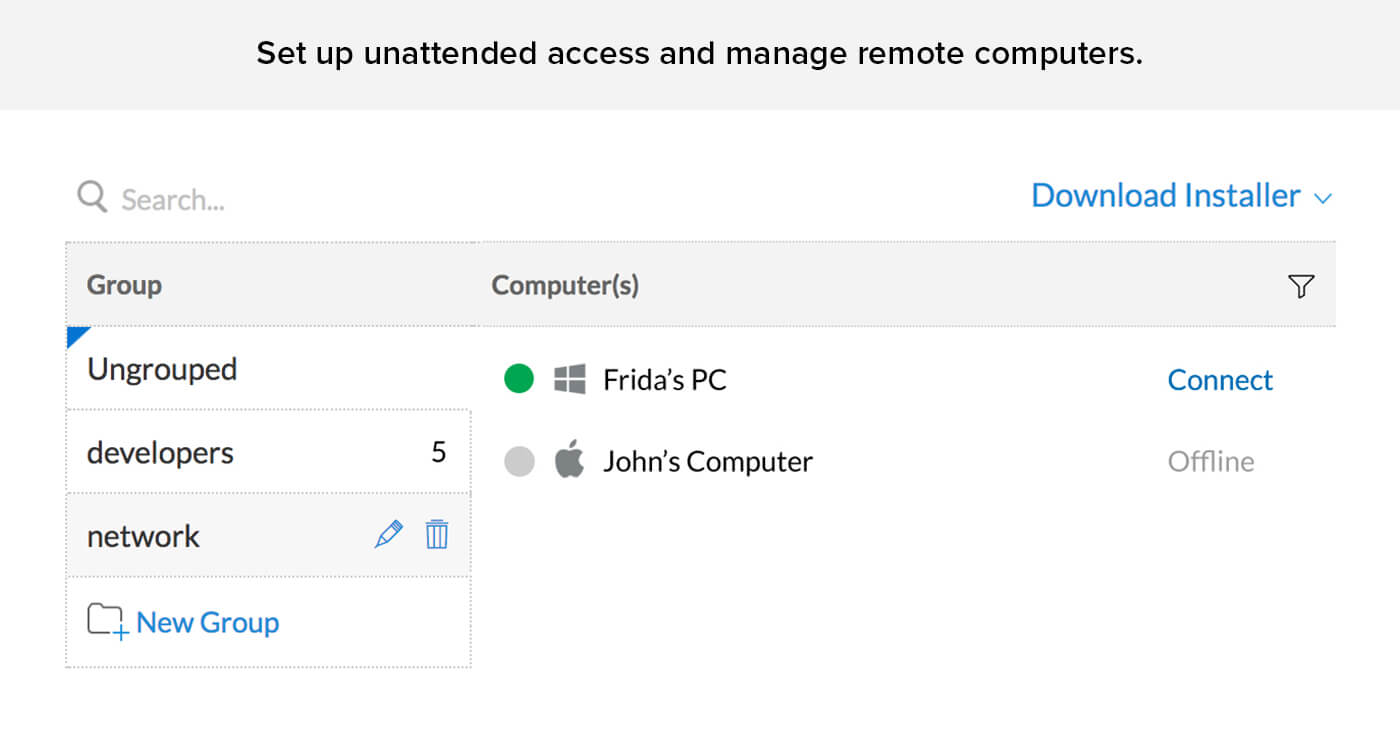

Computer gruppieren, organisiert bleiben

Ordnung zu halten ist immer eine gute Idee. Zoho Assist, die Software für unbeaufsichtigten Fernzugriff, bietet Ihnen eine einfache Möglichkeit, Computer zu verwalten, die unter Ihrem Unternehmenskonto konfiguriert sind – gruppieren, sortieren und benennen Sie sie nach Bedarf.

Gruppenberechtigungen festlegen, Zugriff genehmigen

Die Verwaltung mehrerer Techniker und einer großen Anzahl von Computern sorgt unweigerlich für Chaos. Verwenden Sie Gruppenberechtigungen, um Verwechslungen zu vermeiden, indem Sie die Computergruppen definieren, auf die jeder Techniker zugreifen darf.

Unbeaufsichtigter Fernzugriff

Ist Zoho Assist eine kostenlose Software für unbeaufsichtigten Remote-Zugriff?

Ja, es handelt sich um eine kostenlose, schnelle Software von Assist für unbeaufsichtigten Remote-Zugriff. Mit dem kostenlosen Tarif der Zoho Assist Lösung für unbeaufsichtigten Remote-Zugriff können Sie Sitzungen für Remote-Support und unbeaufsichtigten Zugriff starten. Mit dem kostenlosen Tarif können Unternehmen bis zu 5 Geräte für unbeaufsichtigten Zugriff konfigurieren.