Gérer l'accès à vos applications et les contrôles de sécurité

La capacité à gérer efficacement l'accès à votre application en fonction des rôles, de la hiérarchie et des besoins organisationnels est appelée gestion des utilisateurs.

En termes plus simples, il s'agit de réglementer qui peut accéder à votre application, l'étendue de l'accès autorisé et les actions qui peuvent être effectuées lors de cet accès.

Les contrôles de gestion des utilisateurs de Zoho Creator permettent aux organisations de suivre, de surveiller, d'autoriser et de restreindre facilement l'accès des utilisateurs tout au long du cycle de vie de l'application en un seul clic. Vous êtes ainsi assuré que votre application et ses données sont sécurisées, que vous bénéficiez d'une transparence totale sur les modifications apportées à l'application et que l'utilisateur bénéficie d'une expérience transparente.

Unifier vos besoins en matière de gestion des utilisateurs

L'outil de gestion des utilisateurs de Zoho Creator vous permet d'offrir des expériences de connexion sans friction, de fournir un accès instantané aux ressources utilisateur en fonction de leurs rôles, de centraliser et de synchroniser toutes les identités utilisateur en toute sécurité, et d'en faire beaucoup plus pour garantir la protection des données utilisateur de votre organisation à tout moment.

Réglementer l'accès à chaque étape et protéger vos ressources numériques

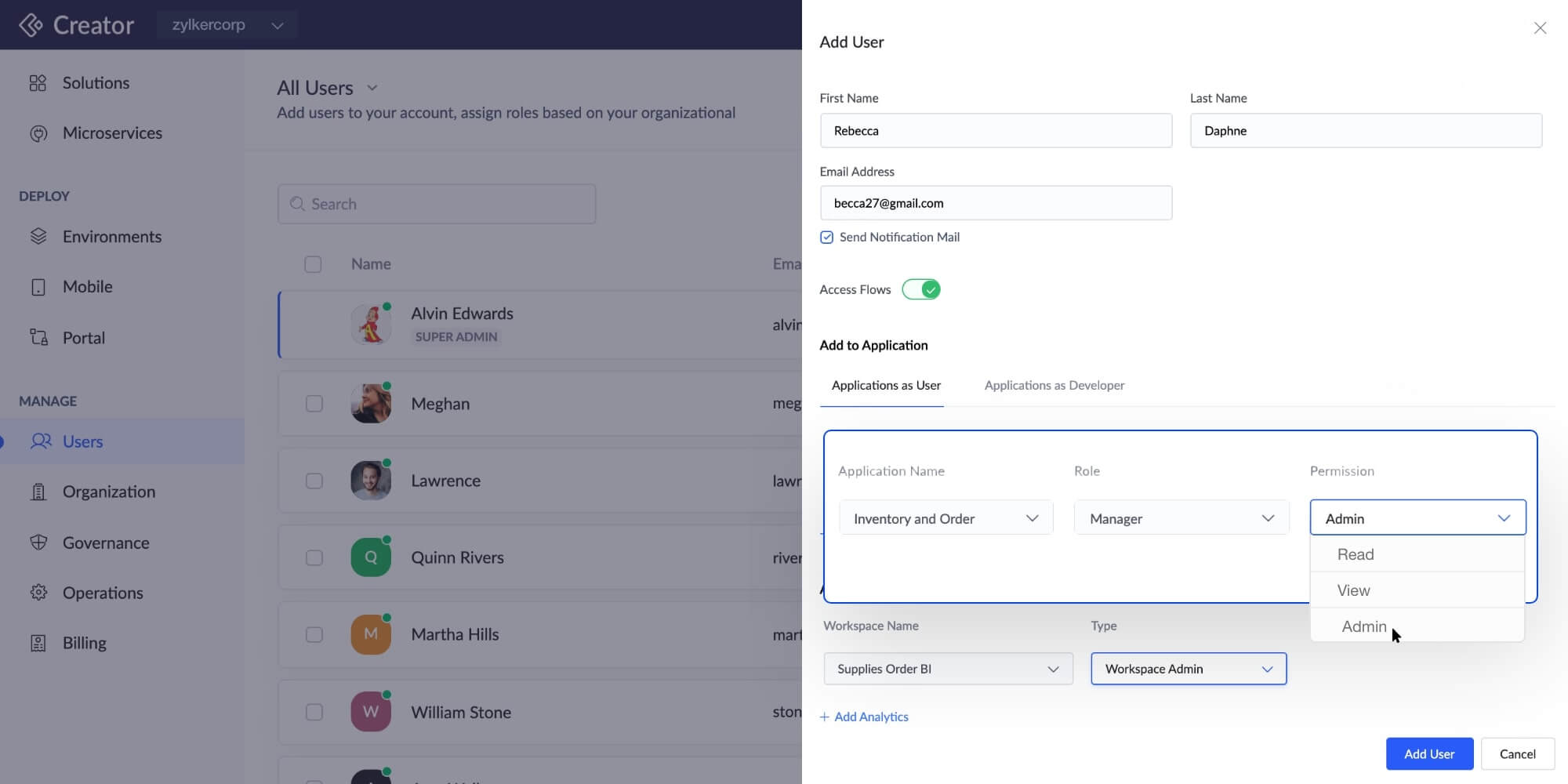

Contrôles d'accès basé sur les rôles (RBAC)

Décidez de ce à quoi les personnes peuvent accéder en fonction de leur rôle dans votre hiérarchie organisationnelle. Créez des rôles pour différents utilisateurs et définissez des autorisations de lecture, d'écriture et de modification au niveau des formulaires, des rapports et même des enregistrements.

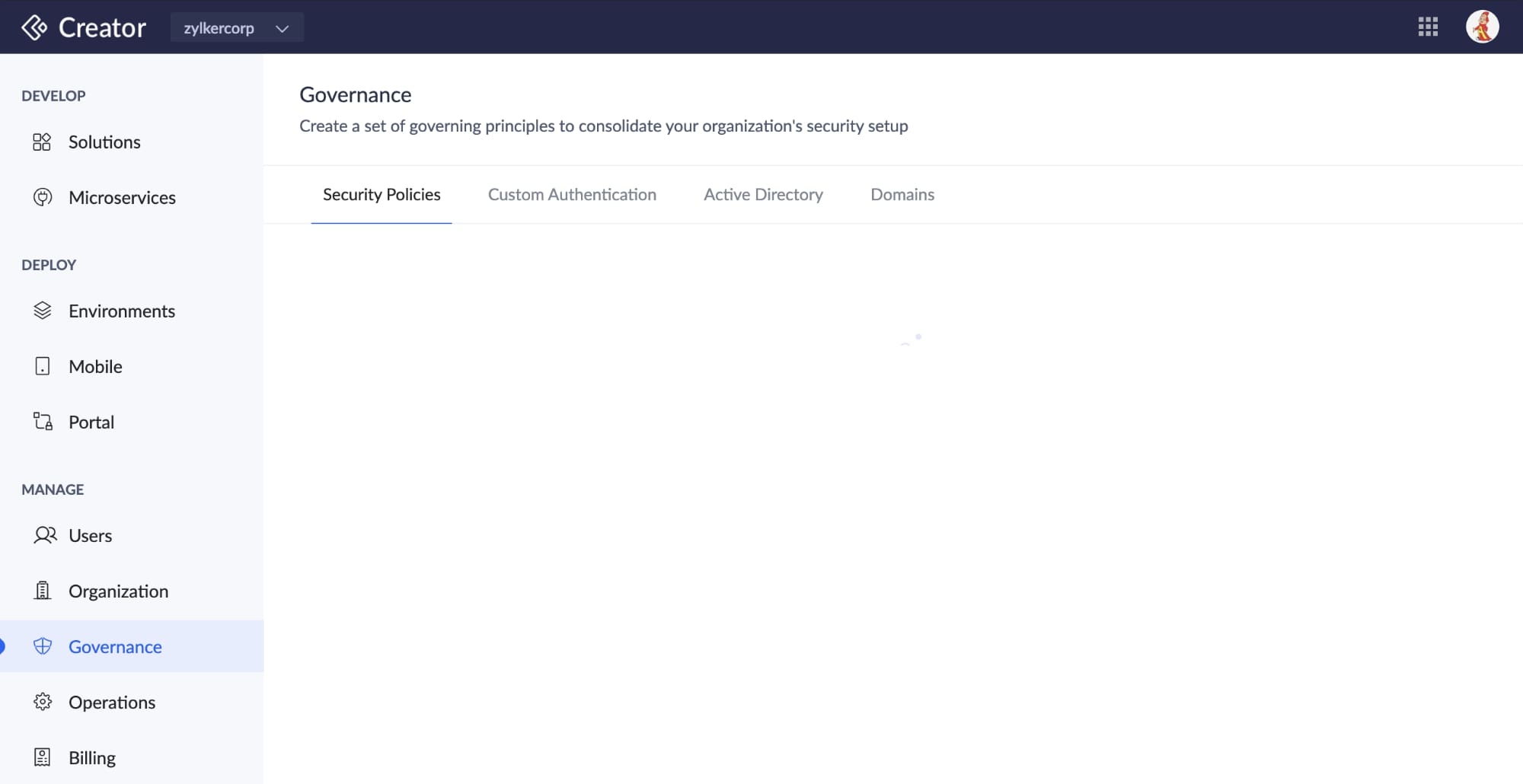

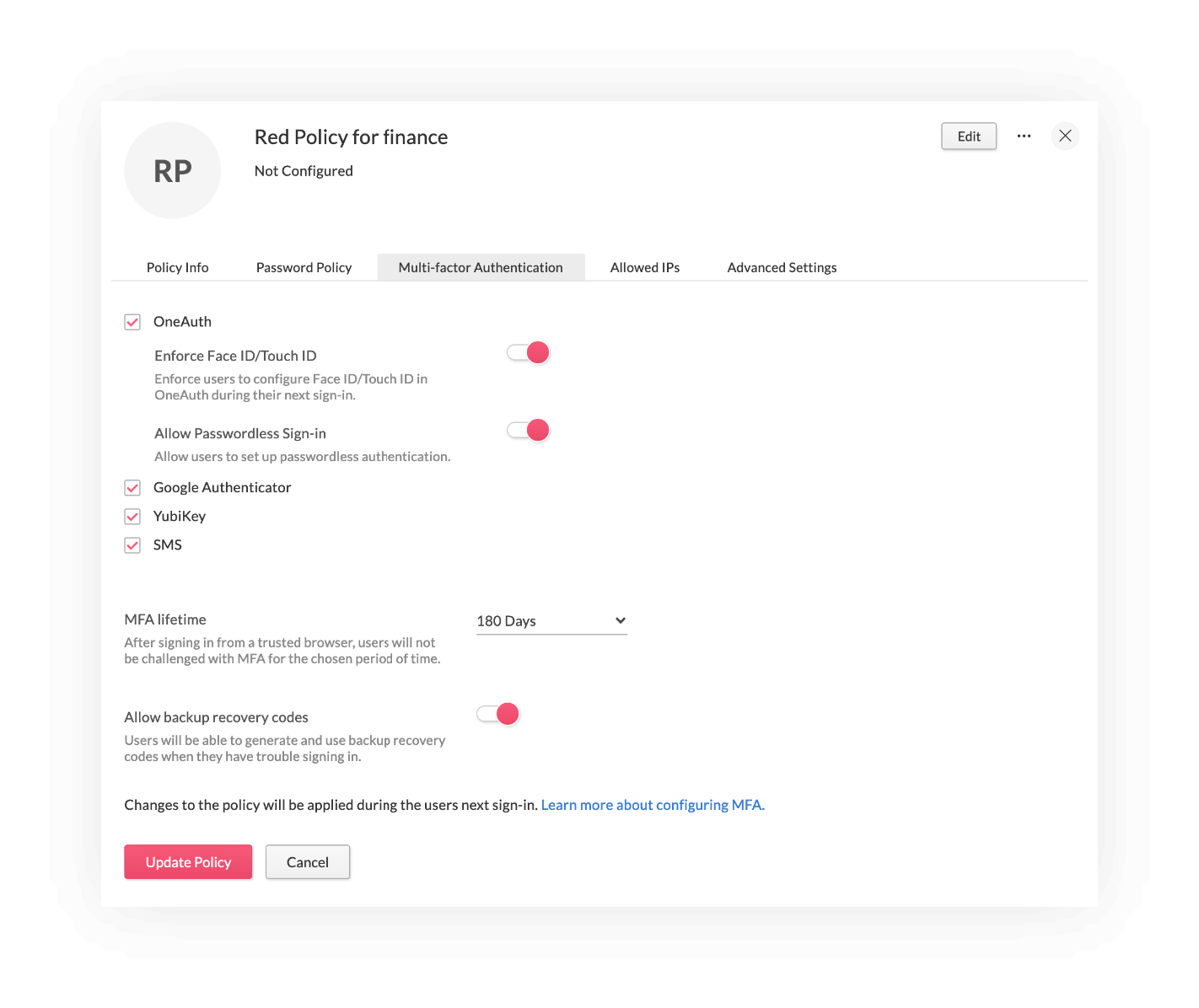

Stratégies de sécurité

Sécurisez les données des utilisateurs en fonction des stratégies de sécurité de chaque service et de l'organisation avec l'aide de Zoho Directory. Il vous permet de définir des règles telles que le paramétrage de la force des mots de passe, les restrictions des adresses IP, l'authentification multifacteur, le délai d'expiration de la session et plus encore, ce qui contribue à protéger les données sensibles de votre organisation, de vos départements, de vos groupes et de vos individus.

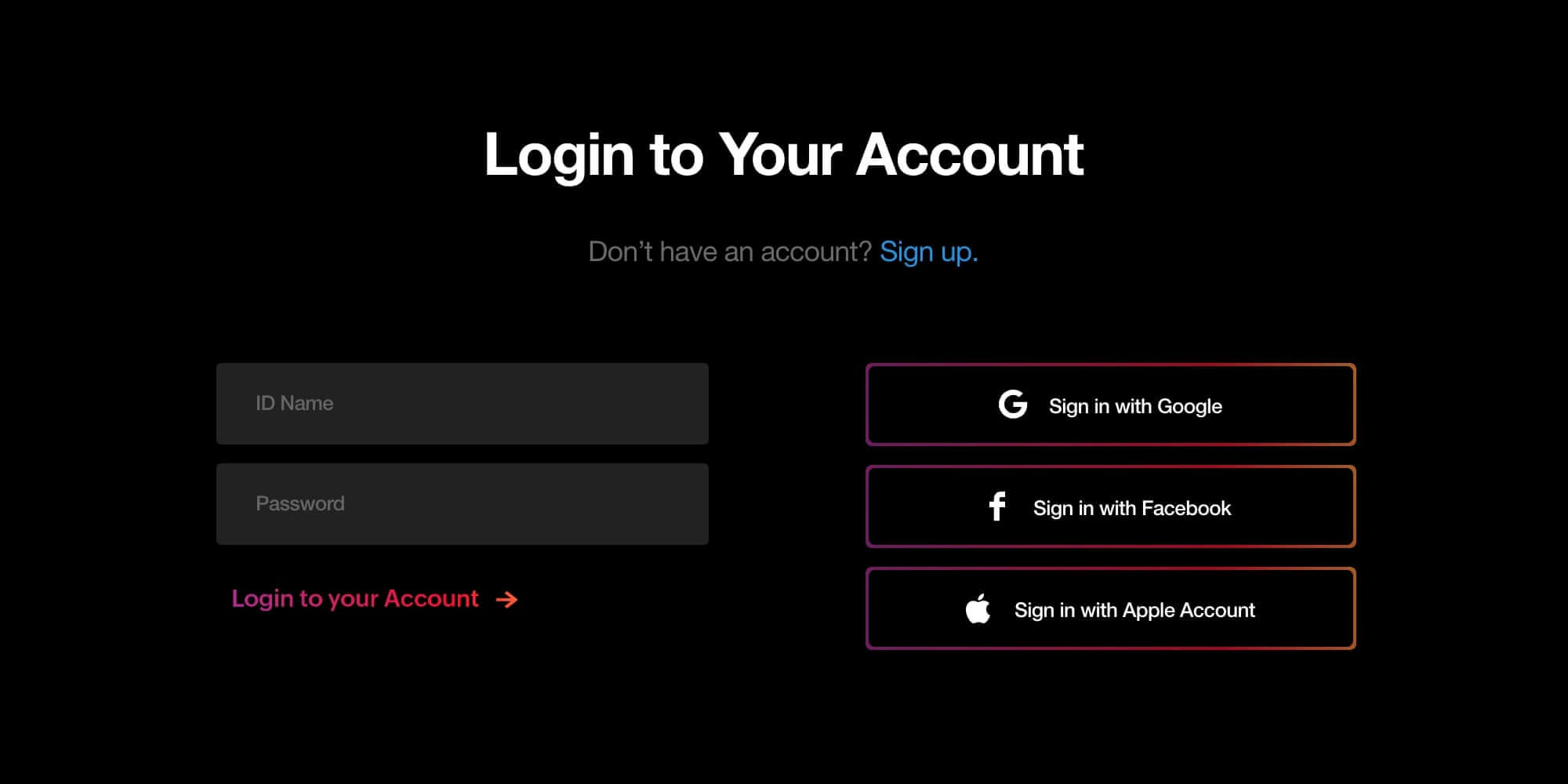

Plusieurs applications, une connexion

Offrez une expérience de connexion transparente aux utilisateurs grâce à la connexion unique (SSO). Elle permet aux utilisateurs d'accéder à différents services en utilisant la même page de connexion et les mêmes informations d'authentification, ce qui réduit le risque de lassitude à l'égard des mots de passe. Creator prend également en charge SAML pour la connexion unique, ce qui simplifie l'intégration avec le fournisseur d'identités de votre entreprise, par exemple LDAP et ADFS. En outre, grâce à l'outil ADSync, vous pouvez conserver toutes les identités des utilisateurs au même endroit et gagner du temps par rapport à une gestion manuelle des utilisateurs et des groupes.

Découvrez des fonctionnalités pertinentes

Assurer une sécurité maximale de vos données utilisateur

S'inscrire maintenantQuestions fréquentes

Les RBAC sont-ils applicables aux utilisateurs du portail ?

Oui, en fonction du regroupement logique des utilisateurs du portail, tels que les fournisseurs et les agents, il est possible d'appliquer un contrôle d'accès basé sur les rôles aux composants et enregistrements de votre application.

Est-il possible de définir des contrôles d'accès personnalisés pour les développeurs d'applications ?

Oui, les développeurs d'applications auront accès au développement, au déploiement et au test de l'application en fonction de la stratégie définie dans la section Utilisateurs. Vous pouvez donner accès à tous les environnements ou à des environnements spécifiques en fonction du rôle du développeur. Par exemple, un responsable du développement aura accès à la publication des applications en production.

La stratégie de hiérarchie peut-elle être désactivée dans un formulaire spécifique ?

Oui, la stratégie de hiérarchie de l'organisation peut être activée ou désactivée dans n'importe quel formulaire. développer le contenu

Si je dispose de plusieurs stratégies de sécurité, comment puis-je contrôler l'ordre de priorité ?

Vous pouvez réorganiser la priorité de la stratégie comme indiqué dans ce document : développer le contenu

Quels sont les fournisseurs d'identités pris en charge par Zoho pour la connexion unique ?

Zoho accepte tout fournisseur d'identités prenant en charge SAML, comme ADFS, Okta, OneLogin, Azure, Google, Auth0 et JumpCloud.En savoir plus